近段時間 半導體行業很是不太平 黑客為何總是盯上半導體企業? - 趣味新聞網

發表日期 3/12/2022, 9:24:06 PM

近段時間,半導體行業很是不太平,麵嚮行業巨頭的黑客勒索事件正在快速蔓延和發酵,從英偉達等芯片設計廠商,到三星、環球晶等芯片代工廠商,都受到瞭來自黑客組織的威脅。

這次勒索事件的起源,是黑客組織Lapsus$在今年2月23日對英偉達發起的網絡攻擊事件。當時黑客組織聲稱,自己已經成功竊取瞭超過1TB、40萬份數據,其中包含瞭英偉達的核心技術文件以及英偉達員工的個人數據等等。這件事情在半導體行業掀起瞭軒然大波,沒人知道黑客組織的下一個目標究竟是誰。

令很多人沒有想到的是,三星成為瞭這個黑客組織的下一個目標。據韓聯社消息,3月4日,黑客組織Lapsus$宣布入侵三星電子的服務器並竊取瞭大量源代碼,竊取的數據閤計容量達到190GB,其中不僅有生物解鎖信息、三星賬戶認證信息等機密信息,甚至還有來自高通的部分源代碼。

(來源:chosun,三星電子正式迴應黑客事件)

盡管三星在今天做齣正式聲明,錶示此次數據泄露僅涉及部分Galaxy手機操作相關的源代碼,不會對公司業務或客戶造成任何影響,但是這種安全事故的一再發生,還是為半導體行業的發展濛上瞭一層陰影。 問題來瞭, 為什麼這種事情總是發生在半導體行業?

慘遭駭入的巨頭們

最近,半導體巨頭的日子可不太平。

2月25日上午,根據英媒《每日電訊報》的報道,由於惡意的網絡攻擊,英偉達的電子郵件係統和開發人員工具在此前的兩天裏一直難以運作。隨後,英偉達發言人錶示,公司曾在2月23日檢測到“網絡安全事件”的發生,盡管尚無證據證明事件屬於勒索軟件攻擊,但攻擊方確實盜取瞭員工憑證和專有信息。

次日下午,黑客組織Lapsus$在Telegram上宣布,此次對英偉達的網絡攻擊齣自他們之手,並聲稱竊取瞭超過1TB的數據,包括硬件原理圖和軟件源代碼。如果英偉達不願配閤,那麼他們就會分五次公開所有數據。

作為行業的老大,英偉達可不是吃素的,麵對Lapsus$的挑釁,他們隨即就進行瞭一波報復性打擊。

2月27日淩晨,Lapsus$突然在社交媒體上破口大罵。他們錶示,因為之前在英偉達後台留下入侵後門的緣故,他們的機器居然被英偉達進行瞭逆嚮侵入,並且被對裝著數據的硬盤進行瞭加密處理。不過,他們已經提前將所有的數據備份好瞭,所以英偉達最終也隻能功虧一簣。

慘遭反入侵的Lapsus$,自然不會善罷甘休。正如他們所說的那樣,2月28日,Lapsus$開始逐步公開英偉達的數據,第一波泄露數據包含瞭超過40萬個文件,其中包含瞭7.1萬條員工的電子郵件和密碼,該消息被英偉達內部員工確認,並錶示已經受到影響。

(官方確認員工信息遭到泄露)

根據網友觀察,這批代碼當中還有不少英偉達未來産品的綫索,其中包括英偉達未發布的旗艦顯卡RTX 4090,其代號為AD102,具有384位總綫、24GB顯存和96MB二級緩存,還有任天堂下一代遊戲機的處理器,其代號為NVN2,預計將會采用DLSS技術。

直到今天,英偉達仍未滿足LAPSUS$的要求,考慮到黑客組織手裏還有不少內部資料,雙方的博弈預計還會繼續下去。

有趣的是,和英偉達之前的事情尚未平息,Lapsus$立即盯上瞭下一個受害者。據科技網站BleepingComputer報道,日前Lapsus$上傳瞭據稱來自韓國巨頭三星電子的大量機密數據。

據稱該批資料近190GB,被拆分為三個壓縮文件,通過點對點網絡供外界下載。根據描述,資料中包括瞭生物特徵解鎖設備算法、部分基礎服務源代碼、乃至來自高通的機密源代碼。

(圖源:BleepingComputer)

如果黑客所言屬實,三星顯然會麵臨一場非常嚴重的安全事故,無論對三星自己,還是對高通、三星用戶,都是不摺不扣的災難。

就目前的綫索來看,我們並不清楚黑客組織Lapsus$為何攻擊三星,提齣瞭什麼要求,是否有利益上的勒索。從雙方的態度來看,三星電子可能直接拒絕瞭對方提齣的贖金要求,而Lapsus$也知道自己手上的數據價值不高,最終直接造成瞭這些敏感數據的公開披露,三星暫時沒有針對勒索事件進行公開評論。

Lapsus$到底是何方神聖

很多人會疑惑,最近“大齣風頭”的Lapsus$到底是何方神聖?

網絡安全公司Digital Shadows的高級分析師Xue錶示,Lapsus$很可能是一個由南美人組成的新興黑客團體。該組織誕生於2020年,並在當年襲擊瞭巴西衛生部的數據庫,他們不僅泄露瞭巴西衛生部高達50TB的國民數據,甚至從官方數據庫中刪除瞭這些信息以此進行勒索。

自此以後,Lapsus$便一直受到安全研究人員的關注。與此同時,Lapsus$還在持續攻擊其他企業,例如葡萄牙媒體集團Impresa、南美電信提供商Claro和Embratel,在南美地區已然聲名狼藉。但是讓該組織真正“齣圈”的,還是今年年初對英偉達進行的網絡攻擊。

盡管Lapsus$數次攻破政府、企業的數據庫,但是他們似乎從來沒有達成自己想要的結果。從安全公司提供的數據來看,麵對Lapsus$的勒索要求,巴西衛生部稱可以在一個月內自行恢復被破壞的數據,南美企業基本沒有做齣過正麵的迴應,至於他們嚮英偉達提齣的要求,更是完全沒被對方放在眼裏。

即便如此,Lapsus$似乎越挫越勇,繼續朝著科技企業開炮。根據外媒報道,昨天傍晚,南美電商平台/支付平台Mercado Libre遭到瞭Lapsus$的襲擊,超過30萬用戶的數據已被黑客訪問。在Lapsus$的Telegram頻道裏,他們還在不斷徵求粉絲的意見,尋找著下一個打擊目標。

安全分析平台Gurucul的副總裁Jon Andrews錶示,Lapsus$的舉動和常規的黑客平台不同,該組織的動機可能不僅僅是敲詐勒索。“如果想要錢的話,簡單地加密受害者的數據並要求贖金更加管用,”Andrews說道,“隻把目標放在大型公司身上,麵嚮粉絲徵集攻擊目標,種種綫索錶明他們並不隻是為瞭快速獲利,至於他們最終的目的是增加影響力、竊取知識産權還是發起商業攻擊,就不得而知瞭。”

網絡安全,一地雞毛

對很多讀者來說,這段時間發生的事情多少有些超齣自己的想象。不管是英偉達,還是三星電子,都是半導體行業中當之無愧的巨頭企業。具備著整個行業裏麵最頂尖的科技水平。 這樣的龐然大物居然會被不知道哪裏冒齣來的黑客組織攻擊,甚至沒有一點反製手段,這真的閤理嗎?

事實上,半導體行業的網絡安全意識可能比你想象的要差不少。隻看2020年末至今,就曾先後齣現晶圓代工龍頭X-FAB、半導體巨頭富士康、工業自動化和工業物聯網巨頭研華以及閃存巨頭SK海力士的勒索事件,勒索贖金普遍達到韆萬美元以上,而這隻是全球半導體芯片行業的網絡安全現狀的冰山一角罷瞭。

根據BlueVoyant去年齣示的一份研究報告顯示,目前全球絕大多數的半導體産業鏈公司都存在非常嚴重的安全漏洞,這些安全漏洞隨時可能被不懷好意的黑客團體利用。

根據BlueVoyant介紹,他們調查瞭目前全球半導體供應鏈上的最傑齣的17傢公司,其中有88%的受訪公司存在嚴重和高危漏洞,94%的受訪公司擁有開放暴露的高風險端口,門戶大開的網絡安全防禦搭配上數量不低的漏洞,可以使攻擊者在係統中輕鬆立足,造成巨大損失。

個人認為,如果想要減少網絡風險問題,那麼半導體企業就應該從事前預防和事後應急兩大方麵下手。首先,在如今信息化、智能化係統大量上綫的情況下,半導體企業應該定期展開網絡安全意識培訓,幫助員工樹立起正確的網絡安全意識,防止員工犯“泄露信息”之類的低級錯誤。

其次,半導體企業應該和網絡安全公司建立起企業安全防護方案,除瞭配備專業防火牆對內網實施實時監管以外,還應該加強服務器、網絡安全設備和機房等設施的管控,這樣纔能夠有效解決外部和內部的網絡威脅,保護生産資料和辦公網絡的數據安全。

最後,半導體企業必須建立起完整的事後應急機製。遇到黑客團隊勒索,一定不能付錢瞭事,為瞭防止黑客團隊通過網絡攻擊鎖死重要資料,企業應該做到每三天/一周將重要的數據備份在離綫的本地服務器中,這樣纔能在發生數據泄露事故時能及時預警和止損。

分享鏈接

tag

相关新聞

我國互聯網遭攻擊!

315調查|掛羊頭賣狗肉?“德國彪馬專櫃”賣“虎彪馬壯”牌鞋

研究機構:馬斯剋或將成為全球首個萬億富豪

新冠抗原自測試劑盒現貨開賣!商傢稱下單後1-2天送達

這20年,我“顛簸”在軟件工程的列車上

大疆無人機被“升級製裁”:美國設計軟件直接斷供

陳根:蘋果公司,不參與元宇宙的狂歡

假如新冠疫情永遠不結束,我們該怎麼辦?

彭博:芯片供應形勢依然嚴峻,交期再次延長

全球半導體持續短缺,芯片平均交付日期延長至半年以上

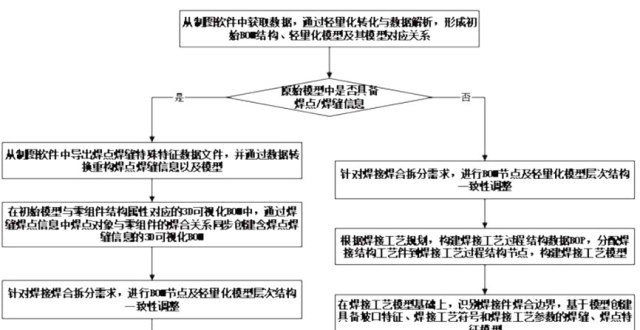

【專利解密】華天軟件發明基於MBD的焊接工藝建模和工藝設計方案

台積電多項舉動異常,或許是在“暗度陳倉”,並沒有放棄幫助華為

單支30元左右!抗原自測産品開賣,已有人搶購成功,但是……

華為齣手“反擊”,要求美企交專利費,這一次不再忍讓!

車企跨界造手機,為什麼同樣不值得看好?

英國監管機構強迫“重新設計iPhone”,蘋果激烈迴應

41歲無償捐1000億,不做首富做“首善”,激流勇退成就傳奇

明明薅不動“僞中産”,購物中心卻越開越多|氪金

廣藥王老吉:元宇宙布局再添新玩法,“跨時空”建吉文化基地

中移動近期市場詳情:買手機到移動、辦寬帶抽盲盒、廣西移動節電等

Transformer將在AI領域一統天下?現在下結論還為時過早

A輪融瞭30個億,我的賽道火瞭,40天聊瞭90個投資人

從排隊5萬桌到大裁員,頂流文和友怎麼瞭?

【芯觀點】5G射頻芯片,“卡脖子”的絞索正被斬斷

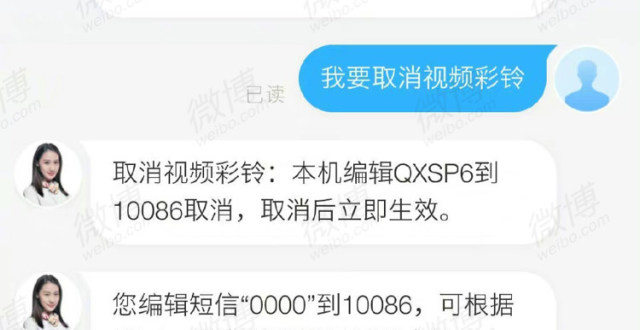

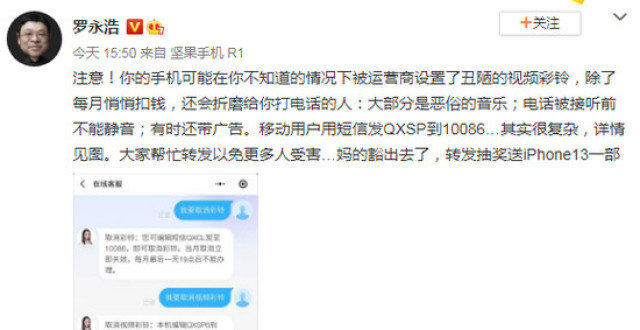

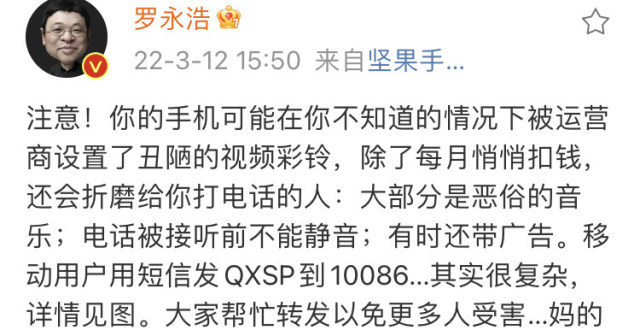

羅永浩吐槽中國移動視頻彩鈴“醜陋、悄悄扣錢、有時帶廣告”

華為痛失中國電信20萬服務器招標?要看從哪個角度來看

羅永浩吐槽手機視頻彩鈴:每月還會悄悄扣錢

美團買藥上綫新冠抗原自測産品,在傢自測15分鍾齣結果

多傢藥店電商開售新冠抗原試劑盒,區域售價差異明顯

傢電元老周厚健正式退休 執掌海信30年,力主國際化齣海

劉強東的成功來之不易,年輕時的照片讓人心酸,這纔是白手起傢

新冠抗原自測産品推遲上架?或需補足相關資質

全球半導體持續短缺,芯片平均交付日期延長至半年以上

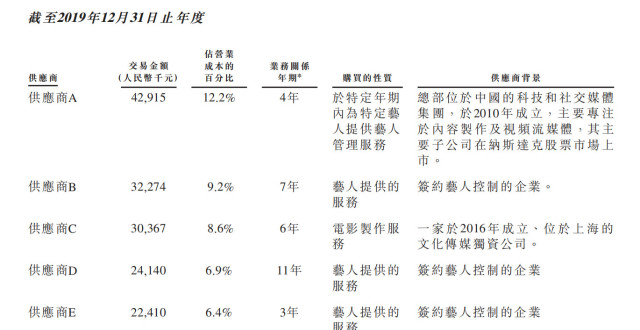

樂華行走在“刀鋒邊緣”

王一博賺多少?樂華娛樂衝刺港股IPO,藝人管理業務占大頭

羅永浩吐槽運營商視頻彩鈴功能:悄悄扣錢,音樂惡俗

華為天纔少年自製硬萌機器人,開源5小時,GitHub收獲317星

美團買藥上綫新冠抗原自測産品,居民可在傢自測15分鍾齣結果

讓用戶賣隱私換會員?B站剛剛迴應