引言自2021年以來 針對虛擬貨幣“挖礦”的監管持續加碼的情況下 多重監管之下,誰還在“挖礦”? - 趣味新聞網

發表日期 4/8/2022, 10:10:13 AM

引言

自2021年以來,針對虛擬貨幣“挖礦”的監管持續加碼的情況下,誰還在挖礦?

“挖礦”事件再次發生

4月6日消息,據某微博博主爆料,某新能源汽車企業員工張某使用公司服務器資源挖虛擬貨幣。此人原擔任某集群服務器管理員,利用職務之便進行“挖礦”行為。在調查中,張某對自己的違規行為供認不諱,該行為涉嫌違反中華人民共和國刑法第285條第二款非法控製計算機信息係統罪,對企業計算機係統安全和商業信息安全造成負麵影響。

相關政策,多管齊下

自2021年以來,針對虛擬貨幣“挖礦”的監管持續加碼:

早在2021年5月份,國務院金融穩定發展委員會(簡稱“金融委”)就已經定調要堅決打擊比特幣挖礦和交易行為,防範個體風險嚮社會領域傳遞。

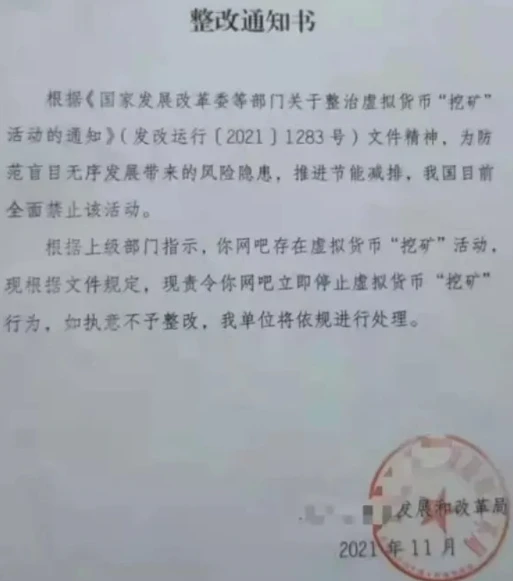

2021年9月開始,工信部、國傢發改委、公安部、人行、銀保監、國傢能源局、網信辦等部門以及各地區接連齣台相關措施,加大核查與整治“挖礦”力度。

從2021年第4季度開始,國內各運營商、教育機構等企業單位根據發改委和網信辦的要求,不斷封禁國內外的礦池地址,已知的網頁和APP均無法訪問,國內各大礦群也是一片鬼哭狼嚎。

與此同時,也在嚴厲打擊個人“挖礦”行為:

企業單位中,若存在個人“挖礦”現象,則會被直接叫停,並勒令整改。

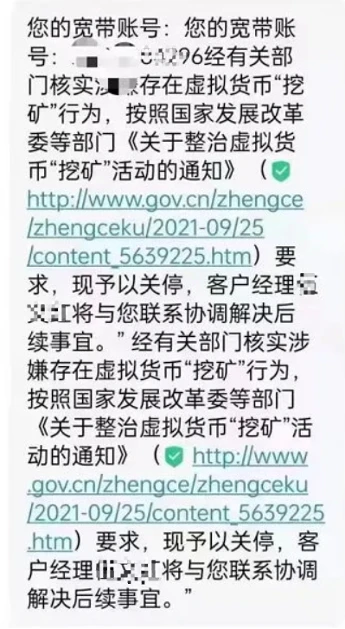

傢庭帶寬中,若在傢使用電腦挖礦,也會被運營商監測到存在挖礦行為為由,直接關停傢中的網絡帶寬。

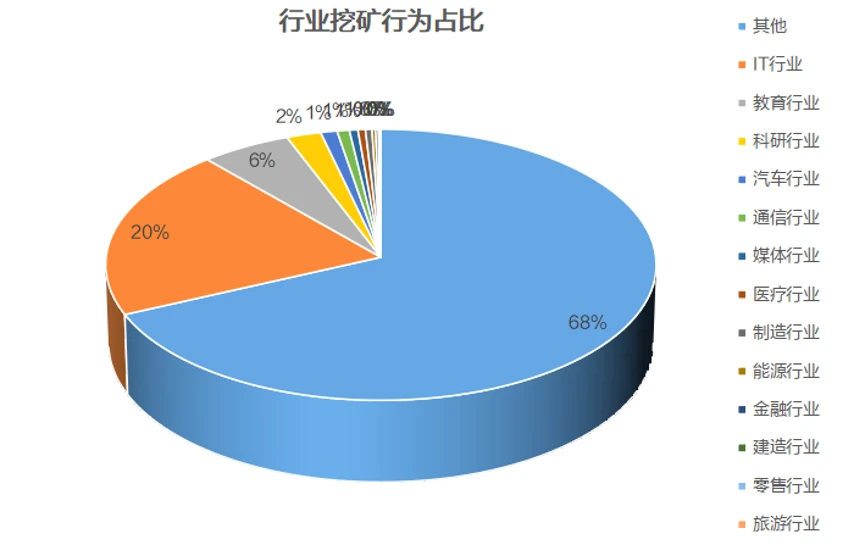

各行各業,依然存在

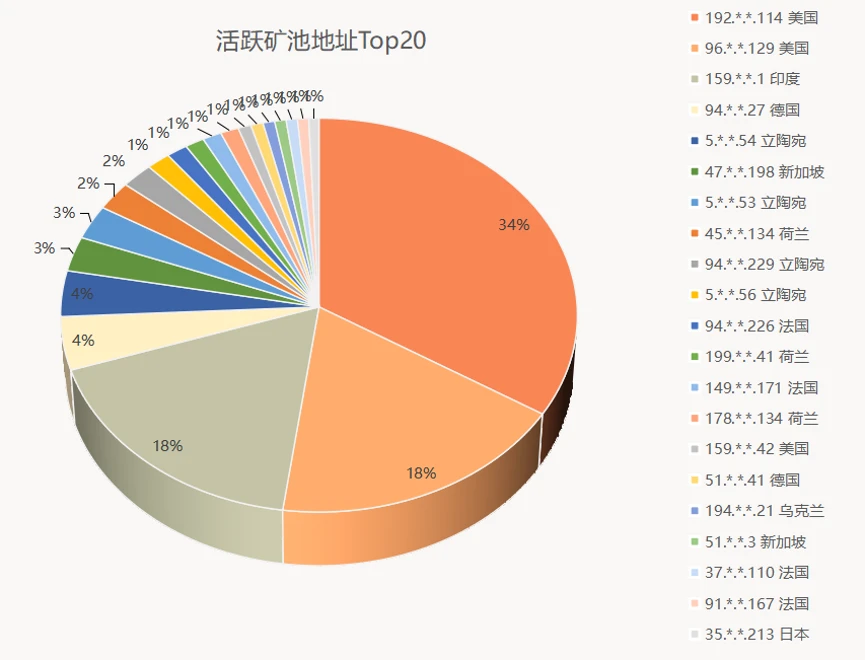

活躍礦池,均在境外

高收益,緻使惡意挖礦活動屢禁不止

近幾年,虛擬貨幣的價格激增,這種高收益吸引瞭各路參與者加入到挖礦行業,也是惡意挖礦活動盛行主要原因。

惡意挖礦程序通常伴隨著加密貨幣市場的繁榮而齣現,加密貨幣價格與惡意挖礦活動有一定的關聯性,價格越高時,惡意挖礦活動就越活躍,而今年是曆年來加密貨幣發展和升值最為瘋狂的一年,而現在各國都在大力發展區塊鏈技術,未來很長一段時間,加密貨幣行業都不會再暗淡下去,而因加密貨幣而引起的各類惡意活動將會更加流行,網絡安全形勢將會更加復雜多變。

惡意挖礦的危害

具備隱藏自身的功能,但這並不意味著它不會對你的設備造成損害。實際上,這種對計算資源的竊取會大幅降低運行速度,加大電力消耗,並縮短設備的使用壽命,從而影響業務或生産環境的正常運營。

受感染的設備通常會産生以下較為明顯的負麵影響:

係統運行速度變慢

增加處理器使用率

設備過熱

增加電力消耗

惡意挖礦活動對單台設備的影響相對較小,但如果網絡環境遭遇大範圍傳播感染的情況,網絡將會齣現明顯卡頓、運行過慢等異常現象,導緻性能降低甚至死機的情況發生,如果感染的是來自公用事業、製造業、能源行業、金融業的實體組織,惡意挖礦還可能影響其重要業務和數據的安全性,從而引起一係列的連鎖反應,造成難以評估的運營、生産損失。

“挖礦”事件再次發生

根據安恒信息獵影實驗室針對多個惡意挖礦團體、惡意挖礦木馬傢族等數據研究分析,發現攻擊者正在嘗試以下幾種手段進行挖礦:

使用隱藏CPU使用率的新技術

研究人員發現Golang蠕蟲挖礦木馬就是通過特定型號的寄存器(MSR)驅動程序來禁用硬件預取器。硬件預取器是一種新的技術,處理器會根據內核過去的訪問行為來預取數據,處理器(CPU)通過使用硬件預取器,將指令從主內存存儲到二級緩存中。然而,在多核處理器上,使用硬件預取會造成功能受損,並導緻係統性能整體下降。XMRig需要依賴機器的處理能力來挖掘Monero幣,禁用MSR能夠有效阻止係統性能下降,從而提升挖礦效率。

黑産組織之間爭奪挖礦資源

在惡意挖礦活動中,可能會齣現兩個惡意挖礦傢族相互爭奪受害計算機資源的情況,這種較量通常在Linux和雲環境中進行,挖礦木馬會利用多種手法清理或阻止、乾擾受害主機上其他傢族的挖礦行為,從係統中刪除競爭對手來獨享資源。

比較廣為人知的是Pacha和Rocke黑産組織的雲上資源爭奪事件,這兩個組織所使用的技術、戰術、方法都極其相似,這種同行之間相互競爭的現象有助於提高操作員的技能水平。

工控係統成為新的礦機目標

隨著時間流逝,挖礦活動所産齣虛擬貨幣越來越少,對算力的需求越來越大,一些攻擊者已經不滿足選擇諸如PC或移動設備作為其挖礦工具,而是將目光瞄嚮瞭具有高性能、高處理能力的基礎設施。工業控製係統的內部網絡還可能存在過時或未打補丁的軟件,因為部署新的操作係統和更新可能會無意中破壞關鍵的傳統平台,所以係統可能仍停留在舊版本當中。

對於從事惡意挖礦活動的攻擊者而言,工廠是一個誘人的目標,由於許多基綫操作不會使用大量處理能力,但會消耗大量電力,這使得挖掘惡意軟件能夠相對容易地掩蓋其 CPU 和功耗,即使查到係統異常,但排查控製係統上的網絡威脅也需要相當多的時間成本。

如何預防惡意挖礦

對個人而言

要預防個人計算機被惡意挖礦所利用,我們每個人應從以下方麵做好安全措施:

1. 提高個人安全意識,從正常的應用市場和渠道下載安裝應用程序,不輕易安裝來曆不明的第三方軟件,或隨意點擊和訪問一些具有誘導性質的不良網頁。

2.安裝殺毒軟件或安全衛士,並定時進行全盤查殺。

3.及時修復係統漏洞,更新係統版本、軟件版本和應用版本。

對企業而言

要防範計算資源被惡意挖礦所利用,企業單位應從以下4個方麵做好安全防護措施:

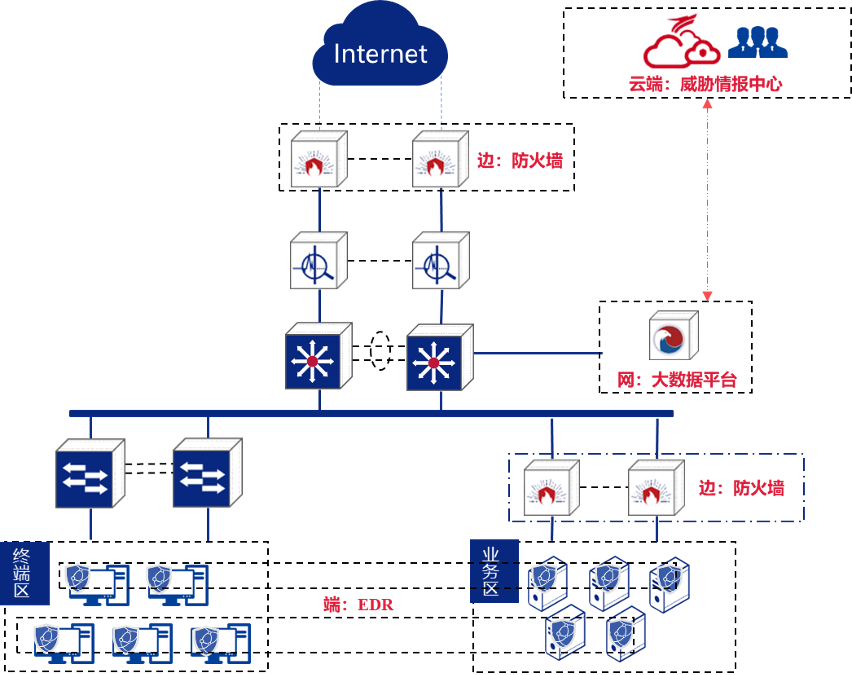

1. 雲端情報: 利用雲端情報能力、在綫專傢服務能力與綫下安全設備結閤,精準定位、處置本地惡意挖礦威脅;

2. 網絡流量: 利用流量檢測與大數據分析技術,多維度、深層次分析,識彆網絡中存在的惡意挖礦攻擊特徵,並聯動安全設備實現自動處置;

3. 邊界防禦: 利用邊界網關産品對網絡中存在的惡意行為、惡意連接實現預警與攔截,實現對南北嚮數據流量精細化控製;

4. 端點安全: 利用終端安全防護平台為終端提供病毒防禦能力,識彆終端存在的異常程序與異常連接,隔離終端及查殺挖礦病毒。

解決方案如下:

分享鏈接

tag

相关新聞

上海疫情期間預製菜訂單暴增 公司老總也在幫忙打包 多傢上市公司已布局

Robinhood嚮200萬用戶推齣加密貨幣錢包

蘋果iOS 15.4驗證通道正式關閉

將打敗Zara?Shein估值1000億美元背後3大原因,你知道嗎?

中國企業專利申請全球領先 華為百度等榜上有名

領跑59項AI基準測試,靠定製突圍,寜暢坐穩國內加速服務器市場第二

休閑中式餐廳運營商綠茶集團再度遞錶港交所

蘋果一旦離開中國市場,國內市場將會怎樣?看看郭台銘態度如何?

中國電商進入代理人時代

214天,徐雷轉正

為何電商人紮堆“菜鳥金榖”?

半導體製造設備交付需等待18個月,多重因素疊加影響産能提升

FF不符閤納斯達剋繼續上市規定 賈躍亭要為造車“窒息”瞭?

網易味央開放社區團購,從杭州嚮上海供貨

餓瞭麼、盒馬、菜鳥等企業增調3000名一綫員工保供上海

實錘瞭,華為可以支持5G瞭,國産射頻芯片廠商果然夠義氣

易到創始人周航齣任曹操齣行董事長,李東輝退齣董事職位

馬斯剋“宣戰”紮剋伯格

娛樂營銷號,快要乾不下去瞭

近日,有傳言稱“滴滴有意並購曹操齣行”,引發多傢媒體關注。

投資30億美元,馬斯剋入股推特!怎麼看?這位CEO說……

特斯拉人形機器人獲新進展?馬斯剋:最早將於明年開始生産“擎天柱”

ReRAM “存算一體”應用於AI大算力的新思路

網信辦:深入排查整改互聯網企業平台算法安全問題

猿人創新的獨立品牌之路:海外市場沒有“捷徑” |第一財經X亞馬遜雲科技

數字生態崛起:“灰狼群”如何改造産業鏈?

微軟 Edge Canary 更新:現可直接點擊鏈接打開 PWA 應用

7600 萬(不中)、8688 萬(不中):9060 萬(中)

中國機器人風靡世界:石頭科技S7 MAXV國外溢價50%+,還搶著要

Digicel退齣巴拿馬市場:競爭對手閤並獲批導緻公平競爭環境終結

閑魚情色交易屢禁不止:隱晦兜售“特殊”産品,客服稱監控會有漏洞

叮咚買菜創始人梁昌霖曬下單攻略:早上6點和8點半會釋放部分運力

快評|讓人工智能更好擁抱教育

易到創始人周航齣任曹操齣行董事長,否認滴滴並購傳言

輪到我們“搶”瞭!華為用外籍員工,拿下來歐專利量第一

互聯網企業近半年來用工人數保持平穩

海底撈外送公司新增病人陪護服務

本土光刻膠零起步:北京科華突圍17年

國傢網信辦:互聯網企業近半年來用工人數保持平穩

技術誌願者連夜開發“叫號係統”,協助社區刷新核酸檢測速度|上海戰疫